速報です!早い!圧巻の早さでの脆弱性解消、アップデートがリリースされました。

これまで

Zoom : 圧縮技術、脆弱性と対応状況

先日、Zoomの圧縮技術、脆弱性と対応状況について書きました。

Zoom : 中国へのデータ送信に対する禊的セキュリティ対応設定リリース

その後、暫定対応としてのセキュリティ対応について書きました。

それでもなお、セキュリティに関して指摘された事項として、以下が残っていると書きました。

先日のブログでも記載しましたが、これは当てつけに等しいんですよ・・・。詳細は上記ブログを御覧ください。

話は戻りますが、エンドツーエンド暗号化(E2EE)に関しての続報を記載します。

Zoom脆弱性残対応:エンドツーエンド暗号化(E2EE)

上記の残対応「エンドツーエンド暗号化(E2EE)」は、アメリカ時間4月27日にアナウンスされ、対応完了しました。

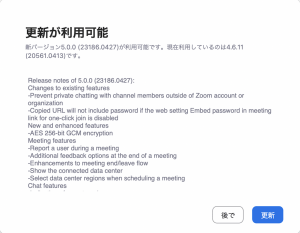

アップデートリリース(英語版)

Zoom 5.0リリース!

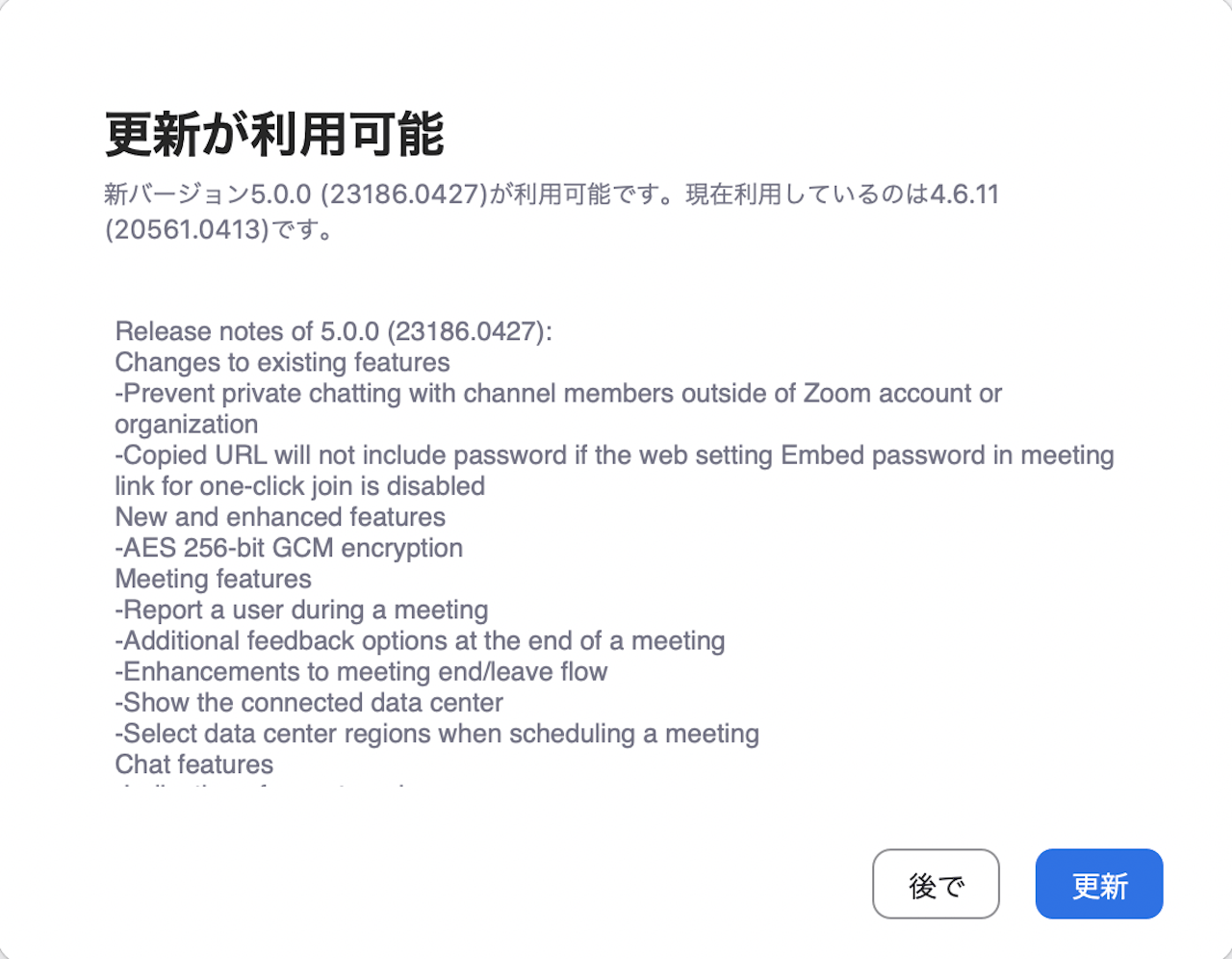

このブログ公開日である日本時間4月28日現在、Zoomクライアントアプリケーションの更新ボタンから、すでに5.0へアップデート可能です。

上記更新内容で大切なのはこちらです。

AES-GCM(Galois/Counter Mode)256bitとは?

AES-GCMとは、Concrete Security Modelによって証明され、データ保護と認証(完全性確認)の両方の機能を提供する極めてセキュリティレベルの高いブロック暗号の暗号利用モードです。

簡単に書くと、エンタープライズ用途に相応しく、他の企業やサービスに負けるとも劣らないセキュリティレベルが適用されたことを意味しています。

AES-GCM (256-bit) のサポート: Zoom 5.0 では、ミーティングデータの保護と改ざんに対する耐性を提供する AES-GCM(256-ビット)暗号化をサポートします。組織は Zoom 5.0 のリリースで GCM 暗号化にアクセスできるようになり、システム全体のアカウントの有効化は、5月30日に行われ、すべての Zoom の顧客が新しい暗号化モードに切り替わります。

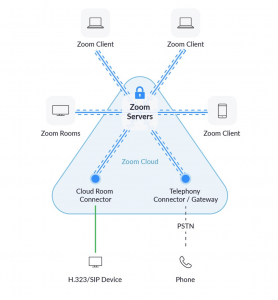

これまでも、「ほぼエンドツーエンド暗号化(E2EE)」でしたが、今回のリリースにより、2020年5月30日以降録画機能をOnにしたミーティングで作成された録画ファイルが、Zoomシステム内部で転送される場合であっても、AES-GCM(256-ビット)で暗号化されることになります。先日の記事でも記載した、以下三角形で囲まれたZoomシステム内部にも適用されます。

そもそも、指摘された「エンドツーエンド暗号化」の何が問題だったのか理解できていない、という方は先日のブログである以下をご覧ください。

ジオフェンシング対応:接続先データセンター明示

先日、ジオフェンシング対応として行われた接続先データセンターの設定は、管理コンソールでのみ設定可能でした。これに対し、5.0クライアントアプリケーションでは、接続中のデータセンターが表示されるようになりました。

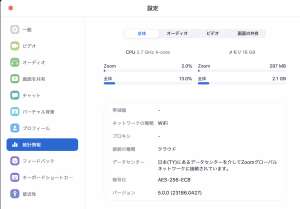

Zoomアプリケーション:設定画面での表示

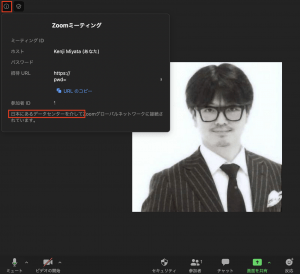

Zoomアプリケーション:会議中の表示

何度見でもしてしまう、脆弱性対応の素晴らしさです!

そして、Zoomが叩かれ、脆弱性対応を進めている間に、Microsoft Teamsでの脆弱性が確認されててしまいました。

Microsoft Teams脆弱性:アカウント乗っ取りの可能性

Zoomは中国にデータを送信している!危ないアプリケーションだ!なんて、調べもせずに流されてTeamsを使い始めた結果、セキュリティ脆弱性の蟻地獄にハマった企業は多そうですね。

さいごに

一連のZoom脆弱性対応がこれを以って、完了しました。対応の速度、質はスタンフォード大学のAlex Stamos氏を招いただけでなく、Zoomの技術力の証左だと思っています。

改めて、Zoomは公式も安全なアプリケーション、No.1ビデオ会議システムとしての地位を取り戻しました。まだまだ新型コロナウィルスによるリモートワークが終了する気配は見えていませんが、気兼ねなくZoomミーティングをして、この状況を乗り切りましょう!

コメント